Sécuriser RDP contre les attaques de bots

Protégez votre VPS Windows contre les attaques automatiques de bots qui tentent de se connecter au compte Administrator. Ce guide explique comment renommer le compte Administrator et appliquer les bonnes pratiques de sécurité RDP pour éviter le blocage de votre accès distant.

Le problème

Votre VPS Windows est accessible via Remote Desktop Protocol (RDP). Des bots scannent Internet en continu et tentent de se connecter sur tous les serveurs qu'ils détectent.

Leur stratégie ? Essayer le compte "Administrator" avec des milliers de mots de passe différents.

Ce qui arrive :

- Le bot tente plusieurs connexions avec "Administrator"

- Windows détecte les échecs répétés et verrouille le compte

- Vous vous retrouvez bloqué en même temps que le bot

:::danger Compte bloqué Si le compte "Administrator" est bloqué, vous ne pourrez plus vous connecter via RDP, même avec le bon mot de passe.

Il faut utiliser la console VNC de l'hébergeur pour débloquer le compte ou renommer l'utilisateur. Se connecter en VNC :::

La solution

Renommez le compte "Administrator" en quelque chose d'imprévisible.

Les bots continueront à cibler "Administrator" qui n'existe plus, pendant que vous vous connectez normalement avec votre nouveau nom. Simple et efficace.

:::note Autres solutions D'autres solutions existent, comme configurer une liste blanche d'adresses IP autorisées à se connecter en RDP, ou utiliser un VPN pour sécuriser l'accès.

Cependant, renommer "Administrator" est la méthode la plus rapide et facile à mettre en place. :::

Via l'interface graphique

À noter qu'il existe plusieurs méthodes pour résoudre ce problème. La méthode présentée ici utilise l'interface graphique de Windows Server non connectée à un domaine Active Directory.

1. Accédez à l'interface graphique Computer Management

:::warning Environnement Active Directory Si votre VPS fait partie d'un domaine Active Directory, certaines options peuvent être gérées par les politiques de groupe. Dans ce cas, contactez votre administrateur système avant d'apporter des modifications. :::

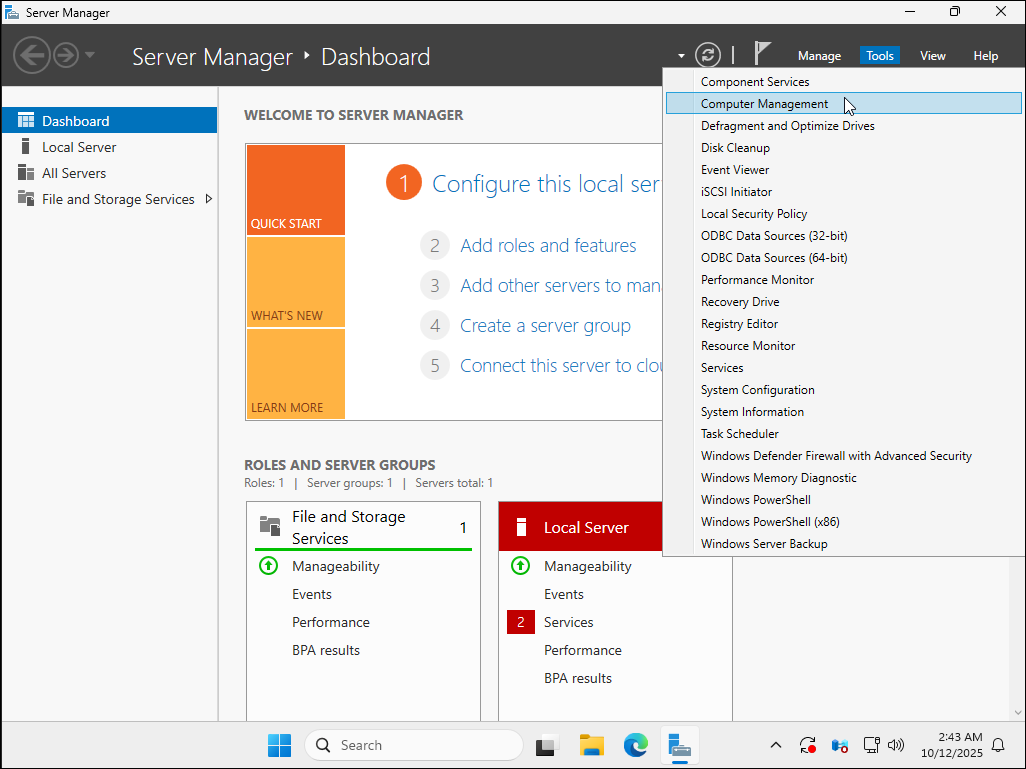

Dans le Server Manager, cliquez sur Tools en haut à droite, puis sélectionnez Computer Management.

:::info Server Manager

Si le Server Manager ne s'ouvre pas automatiquement au démarrage, vous pouvez le lancer

manuellement depuis le menu Démarrer.

:::

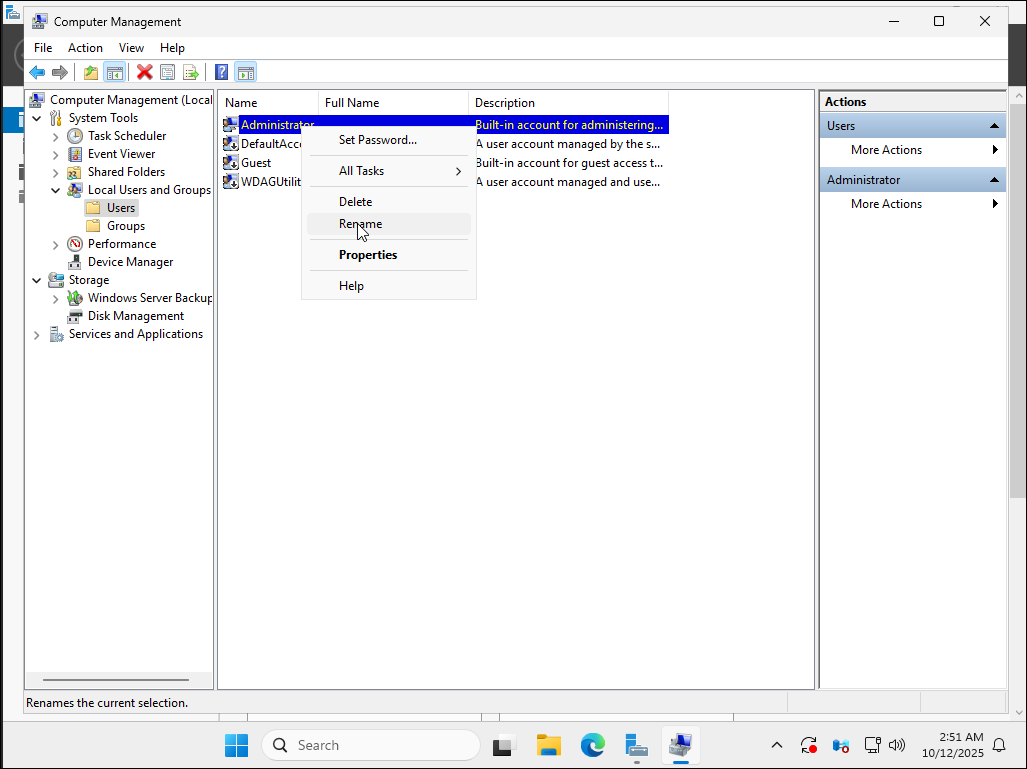

2. Accédez aux Local Users and Groups

Dans le panneau de gauche, développez Local Users and Groups, puis cliquez sur Users.

Vous verrez une liste des utilisateurs locaux sur le VPS.

Puis, faites un clic droit sur l'utilisateur Administrator et sélectionnez Rename.

3. Renommez l'utilisateur Administrator

Changez le nom de l'utilisateur Administrator en un nom plus complexe et difficile à deviner, par exemple Admin2025!

ou en un nom personnalisé.

:::warning Sécurité Évitez d'utiliser des noms courants, évidents ou déjà existants. Un nom d'utilisateur complexe réduit le risque d' attaques par force brute.

Exemple de noms à éviter : Admin, Administrator, User, Test.

:::

4. Reconnectez-vous avec le nouveau nom d'utilisateur

Une fois le renommage effectué, votre session actuelle reste active, mais votre prochaine connexion RDP devra utiliser le nouveau nom d'utilisateur.

Par exemple, si vous avez renommé Administrator en Admin2025!, vous devrez saisir :

- Nom d'utilisateur :

Admin2025! - Mot de passe : celui que vous aviez (ou le nouveau si vous l'avez changé)

:::tip Astuce Notez bien votre nouveau nom d'utilisateur avant de vous déconnecter ! Si vous l'oubliez, vous devrez passer par la console VNC de votre hébergeur pour récupérer l'accès. :::

5. (Optionnel) Changez le mot de passe

Vous pouvez également changer le mot de passe par défaut généré par ElypseCloud pour l'utilisateur Administrator.

Faites un clic droit sur l'utilisateur Administrator renommé, puis sélectionnez Set Password....

Changer le mot de passe est optionnel, mais recommandé pour renforcer la sécurité de manière régulière.

Nous vous invitons à suivre les bonnes pratiques de MesServicesCyber.

Vous pouvez également tester la robustesse de votre mot de passe sur Bitwarden Strength Testing Tool.

Via PowerShell

Si vous préférez utiliser PowerShell pour renommer l'utilisateur Administrator, suivez les étapes ci-dessous.

1. Ouvrez PowerShell en tant qu'administrateur

Cliquez avec le bouton droit sur le menu Démarrer et faites un clic droit sur Windows PowerShell puis sélectionnez

Run as administrator.

2. Renommez l'utilisateur Administrator

Utilisez la commande suivante pour renommer l'utilisateur Administrator :

Rename-LocalUser -Name "Administrator" -NewName "ElypseCloudAdmin2025!"

Remplacez "ElypseCloudAdmin2025!" par le nom d'utilisateur de votre choix.

Aussi, remplacez "Administrator" par le nom actuel de l'utilisateur si vous l'avez déjà renommé.

3. Vérifiez le changement

Pour vérifier que le changement a été effectué, utilisez la commande suivante :

Get-LocalUser

Cela affichera une liste des utilisateurs locaux, y compris le nouvel utilisateur anciennement nommé Administrator.

Bonnes pratiques supplémentaires de sécurité RDP

Au-delà du renommage du compte Administrator, voici des recommandations supplémentaires pour renforcer la sécurité RDP de votre Windows Server :

Configurer la stratégie de verrouillage de compte

Configurez votre stratégie de verrouillage RDP pour limiter les tentatives de connexion échouées :

- Ouvrez

Stratégie de sécurité locale(recherchez "secpol.msc") - Naviguez vers

Stratégies de compte>Stratégie de verrouillage de compte - Définissez :

- Seuil de verrouillage du compte : 5 tentatives non valides

- Durée de verrouillage du compte : 30 minutes

- Réinitialiser le compteur de verrouillage : 30 minutes

Cela empêche les attaques par force brute tout en permettant aux utilisateurs légitimes de réessayer.

Autres mesures de sécurité

- Changer le port RDP de 3389 par défaut vers un port personnalisé

- Utiliser des mots de passe robustes pour tous les comptes (minimum 12 caractères)

- Activer l'authentification au niveau du réseau (NLA) pour RDP

- Utiliser un VPN pour restreindre l'accès RDP aux réseaux de confiance uniquement

- Configurer le pare-feu Windows pour autoriser RDP uniquement depuis des adresses IP spécifiques

- Maintenir Windows à jour avec les derniers correctifs de sécurité

- Activer l'authentification à deux facteurs si possible

- Surveiller les tentatives de connexion échouées dans l'observateur d'événements

🎉 Félicitations

Votre VPS Windows est maintenant beaucoup plus sécurisé contre les attaques automatiques de bots ! En renommant le compte Administrator et en appliquant des techniques de durcissement RDP, vous avez considérablement réduit le risque d'accès non autorisé.

:::info Besoin d'aide ? En cas de problème, ouvrez un ticket sur notre discord. :::